搜索到

84

篇与

的结果

-

-

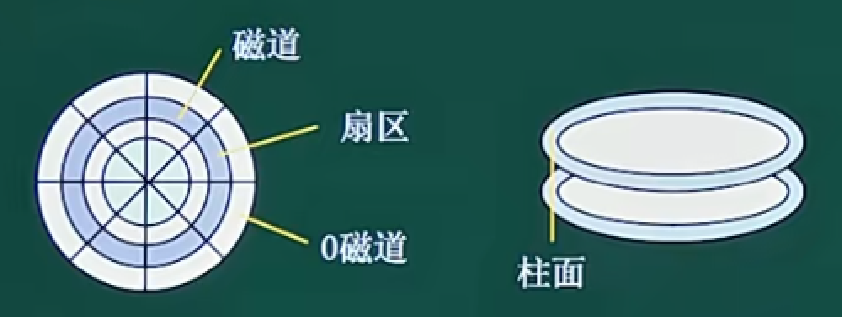

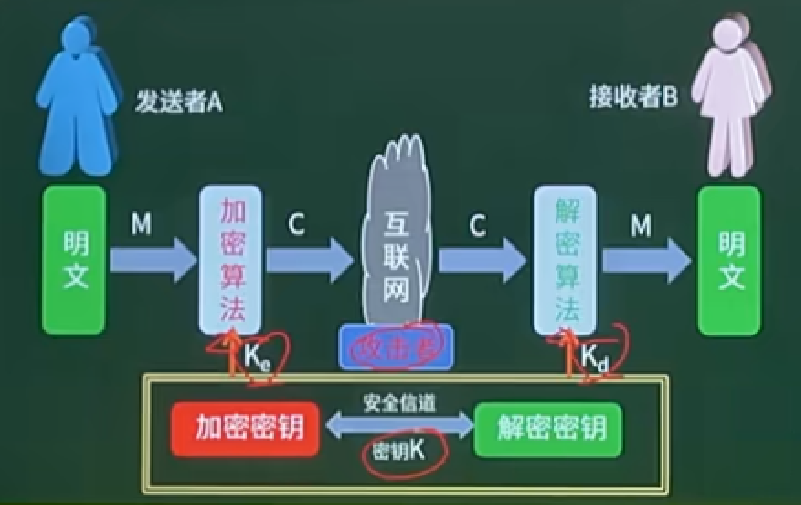

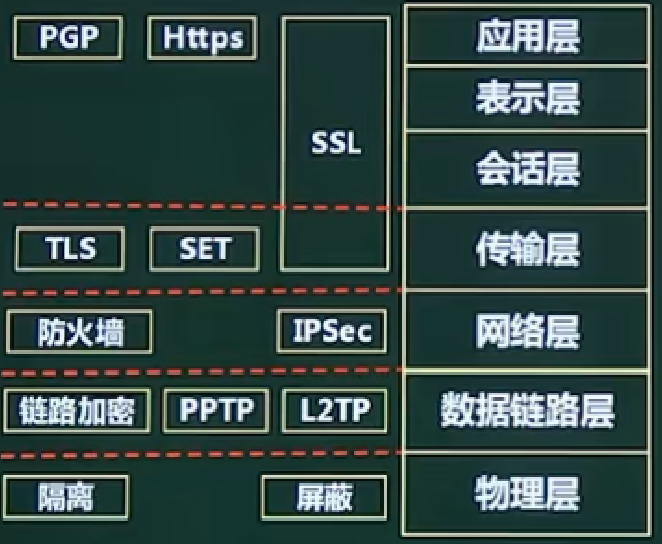

1. 加密技术与认证技术 考点1:对称加密与非对称加密技术 考点2:数字签名与信息摘要应用 考点3:数字证书应用 对称加密与非对称加密技术 对称加密:加密解密使用相同密钥(Ke = Kd) 特点:1.加密强度不高,但效率高 2.密钥分发困难 常见加密(共享密钥)算法:DES,3DES,RC-5,IDEA算法 非对称加密技术 非对称加密:Ke≠Kd;密钥必须成对使用(公钥加密,相应的私钥解密) 特点:加密速度慢,但强度高。 常见非对称密钥(公开密钥)加密算法:RSA,ECC(椭圆双曲线算法) 数字信封技术:将对称密钥使用非对称算法加密传输 数字签名与信息摘要应用 确保发送者身份不可假冒(真实性) 数字摘要:由单向散列函数加密成固定长度的散列值。 常用的消息摘要算法有MD5,SHA等,市场上广泛使用的MD5,SHA算法的散列值分别为128和160位,由于SHA通常采用的密钥长度较长,因此安全性高于MD5。 数字证书应用 CA签名是由CA机构颁发

1. 加密技术与认证技术 考点1:对称加密与非对称加密技术 考点2:数字签名与信息摘要应用 考点3:数字证书应用 对称加密与非对称加密技术 对称加密:加密解密使用相同密钥(Ke = Kd) 特点:1.加密强度不高,但效率高 2.密钥分发困难 常见加密(共享密钥)算法:DES,3DES,RC-5,IDEA算法 非对称加密技术 非对称加密:Ke≠Kd;密钥必须成对使用(公钥加密,相应的私钥解密) 特点:加密速度慢,但强度高。 常见非对称密钥(公开密钥)加密算法:RSA,ECC(椭圆双曲线算法) 数字信封技术:将对称密钥使用非对称算法加密传输 数字签名与信息摘要应用 确保发送者身份不可假冒(真实性) 数字摘要:由单向散列函数加密成固定长度的散列值。 常用的消息摘要算法有MD5,SHA等,市场上广泛使用的MD5,SHA算法的散列值分别为128和160位,由于SHA通常采用的密钥长度较长,因此安全性高于MD5。 数字证书应用 CA签名是由CA机构颁发 -

-

-

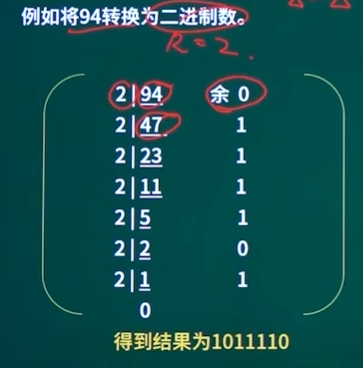

1.进制 考点1.进制转换 二进制用字符(B)表示 十六进制用字符(H)表示 其他进制转到十进制,按权展开法 如二进制1010.01转 12^3 + 12^1 + 1*2^-1 十进制转其他进制,短除法 二 八 十六 进制互转 每位单独拆开转换再拼起来 2的幂次方 1 2 3 4 5 6 7 8 9 10 11 2 4 8 16 32 64 128 256 512 1024 2048 考点2.码制(原码/反码/补码/移码) 默认情况不带符号为正数,所以符号0表示正数,1表示负数 原码:最高位是符号位,其余低位表示数值的绝对值。 反码:(除符号位按位取反) 正数的反码与原码相同,负数的反码是其绝对值按位取反 (符号位不变) 补码:正数的补码与原码相同,负数的补码是其反码未位加1(符号位不变) 移码:补码的符号位按位取反(对补码的符号位取反) 浮点数 格式表示 N=尾数 * 基数 ^指数 尾数:定点小数 基数:2 指数:阶码 阶码影响数值表示范围,越大数值越大 尾数可以表示有效精度,长度越大精度越高 运算过程 对阶 -> 尾数计算 -> 结果格式化 特点: 1、一般尾数用补码,阶码用移码 2、阶码的位数决定数的表示范围,位数越多范围越大 3、尾数的位数决定数的有效精度,位数越多精度越高 4、对阶时,小数向大数看齐 5、对阶是通过较小数的尾数右移实现的 逻辑运算 说明: 关系运算符的优先级低于算术运算符 关系运算符的优先级高于赋值运算符 逻辑运算 与&& 或|| 非! 异或 XOR 运算顺序 非 -> 与 -> 或、 运算符的优先顺序为: ! > 算术运算符 > 关系运算符 > && > || > 赋值运算符

1.进制 考点1.进制转换 二进制用字符(B)表示 十六进制用字符(H)表示 其他进制转到十进制,按权展开法 如二进制1010.01转 12^3 + 12^1 + 1*2^-1 十进制转其他进制,短除法 二 八 十六 进制互转 每位单独拆开转换再拼起来 2的幂次方 1 2 3 4 5 6 7 8 9 10 11 2 4 8 16 32 64 128 256 512 1024 2048 考点2.码制(原码/反码/补码/移码) 默认情况不带符号为正数,所以符号0表示正数,1表示负数 原码:最高位是符号位,其余低位表示数值的绝对值。 反码:(除符号位按位取反) 正数的反码与原码相同,负数的反码是其绝对值按位取反 (符号位不变) 补码:正数的补码与原码相同,负数的补码是其反码未位加1(符号位不变) 移码:补码的符号位按位取反(对补码的符号位取反) 浮点数 格式表示 N=尾数 * 基数 ^指数 尾数:定点小数 基数:2 指数:阶码 阶码影响数值表示范围,越大数值越大 尾数可以表示有效精度,长度越大精度越高 运算过程 对阶 -> 尾数计算 -> 结果格式化 特点: 1、一般尾数用补码,阶码用移码 2、阶码的位数决定数的表示范围,位数越多范围越大 3、尾数的位数决定数的有效精度,位数越多精度越高 4、对阶时,小数向大数看齐 5、对阶是通过较小数的尾数右移实现的 逻辑运算 说明: 关系运算符的优先级低于算术运算符 关系运算符的优先级高于赋值运算符 逻辑运算 与&& 或|| 非! 异或 XOR 运算顺序 非 -> 与 -> 或、 运算符的优先顺序为: ! > 算术运算符 > 关系运算符 > && > || > 赋值运算符